巨屌 porn [说合]win7下破解wep-编程时刻-看雪-安全社区|安全招聘|kanxue.com

发布日期:2024-10-01 15:10 点击次数:96

步非烟 足交

wep是很老的东西了,但貌似已经有不少东说念主在用,可能旧的路由器默许用的wep吧,家里一扫描,16个信号,8个是wep :)

对linux无爱,BT系列的一大堆敕令看着晕呼,是以尝试我方弄一个用具,有感好奇钦慕的一又友迎接加q换取:94566062

因为是用的 NDIS 6 Filter 驱动,这个只须win7才复古,况兼只复古 win7-32位, 因为64位下装配驱动必须要数字签名。。

rc4

对于rc4的旨趣和破解,这两篇著阐扬注解得绝顶把稳

1. _ksaproc.pdf

2. _Ra/article/details/5745278

附件 rc4.rar 中模拟了wep 包的生成和 rc4 破解。

无线 wep

无线包分3种, Management, Control 和 Data,其中只须 Data 是加密的,因此捕捉前两种包是没用的,只须 Data 灵验。

表面上10分钟内破解wep的历程是这么:

1. 监听成见 AP 举止,找到一个正在与其通信的 client

2. 发送伪造的 deauthentication 数据包给 AP,使 client 掉线

3. client 会自动重连,在连上(associate)后,client 会发送 ARP 包(arp request 是Data类型),AP会对这个 ARP 包作出回复(arp response是Data类型)

4. 捕捉这个 arp request, 然后反复发送,AP 就会反复应酬,这么就能产生无数的数据包通信

5. 监听经过 AP 的悉数 Data 包然后破解

但现在还没找到注入包的步调(见底下),以上 1,2,3,4 王人徒劳,只可平直第5步被迫监听了。。

另外之是以捕捉 ARP 包是因为它的体积很小,频繁70字节独揽,因此也很容易辨别,client重连后,平静要求

对于代码

驱动字据 wdk\src\network\ndis\filter 修改

device.cpp 发包,缔造网卡步地,以及与用户界面的通信

filter.cpp 收包

states.h 每个破解法子

wlan.h win7的wlan api

环境: win7-32bit, wdk, sdk, cmake, nmake

对于代码

驱动字据 wdk\src\network\ndis\filter 修改

device.cpp 发包,缔造网卡步地,以及与用户界面的通信

filter.cpp 收包

states.h 每个破解法子

wlan.h win7的wlan api

环境: win7-32bit, wdk, sdk, cmake, nmake

BOOLEAN is_arp_request(UCHAR* p, INT DataLen) {// filter.cpp

return DataLen > 60 && DataLen < 130 &&

is_data(p) &&

is_to_ds(p) && // packet from client to AP

is_broadcast(p);

}

的第一个包,即是 arp request 了网卡步地

一般平素上网时辰网卡王人处于 extensible station mode,简称 ext-sta。该步地下网卡会对继承到的数据包过滤,若是成见不是我方就丢弃这个包。就像局域网捏包用的羼杂步地相似,无线下也有一种 monitor 步地,该步地下岂论什么数据包王人会继承,频繁用来调试网卡,我试了手上的4块网卡王人复古,应该是块网卡就复古吧。。网卡信说念

弄这个才知说念网卡有信说念一说,或者频说念,channel,一般 802.11b/g 使命在 2.4GHz,频繁辨别红13个信说念区域,

从频率2407000开动,2412000是信说念1,2417000是信说念2。。。每+5000是一个信说念

若是很多无线王人挤在一个信说念,可能导致信号质料变差,是以路由器的缔造页面里,有信说念这个选项,一般王人是自动采选,路由会自动挑平静的信说念

即使网卡处于 monitor 步地下,也只可继承现时信说念的数据包,是以必须缔造网卡和AP在归并信说念才智继承到数据。对于 NDIS 6 Lightweight Filter 驱动(LWF)

win7 下有一层 LWF: Microsoft Native WiFi LWF,绑定在它表层的 Filter 只可看到802.3包,只须比它更底层才智看到802.11无线数据包

MS 公开的 Filter 驱动有两种

1. monitoring filter driver

inf中的记号是

HKR, Ndi,FilterType,0x00010001,0x00000001

平允是能同期绑定在 Microsoft Native WiFi 表层和基层,也即是能同期看到 802.3 包和 802.11 包, 是以会有多个 instance,FilterAttach 会被调用屡次

弊端是每个instance王人会继承包,一个数据包会同期被悉数instance继承一遍,是以需要加出奇代码来适度访佛继承

2. modifying filter driver

HKR, Ndi,FilterType,0x00010001,0x00000002

平允是只绑定一个instance

弊端是只可绑定在 Microsoft Native WiFi 表层,是以看不到原始的 802.11 包

还有一种未公开的类型,win7 提供了一种 Virtual Wifi,不错在 c:\windows\inf\netvwififlt.inf 里看到

HKR, Ndi,FilterClass,, ms_medium_converter_128

HKR, Ndi\Interfaces, FilterMediaTypes,,"vwifi"

vwifi 只绑定一个instance,况兼平直绑定在 802.11 miniport 上, wep.inf 里用的即是这种类型。对于包注入(packet inject)

windows下发包还确凿费劲,试了4个无线网卡

1. Intel(R) Centrino(R) Advanced-N 6205 条记本内置网卡

monitor mode下,包发不出去

ext-sta mode下,包能发出去,但包的部安分容和包长度王人被批改了。。

2. Netgear WG111 v2 usb网卡

3. TP-LINK 821N usb网卡

4. TP-LINK 822N usb网卡

背面这三个发包平直蓝屏-_-

不错用wep.exe测试网卡能弗成发包,比如家里路由器的 mac 是 11-11-11-11-11-11,手机的 mac 是 22-22-22-22-22-22

切换到"Inject test",在框里填入这两个 mac, 然后点 Inject,会发送一个掉线包来让手机掉线,若是测试 monitor 步地下发包,先点"Set Monitor Mode" 再 "Inject"

若是收效的话就不错看得手机掉线了然后自动重连

固然,网卡不同,很有可能平直蓝屏:) 操作前请关闭其他需要保存的圭臬

若是有网卡能在win7下注入包的话,或者蓝屏是因为代码有问题,还请见知,谢谢。

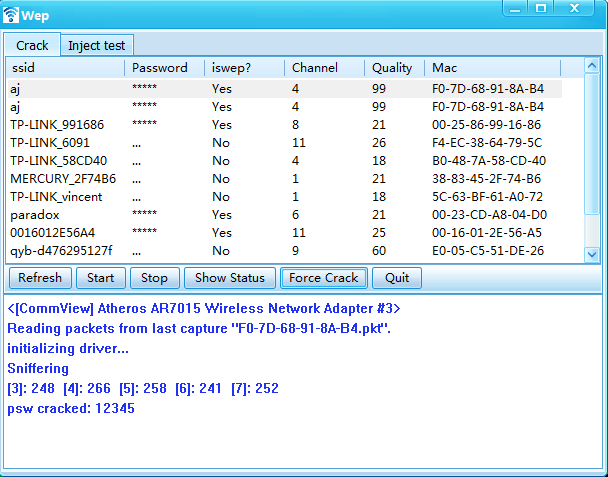

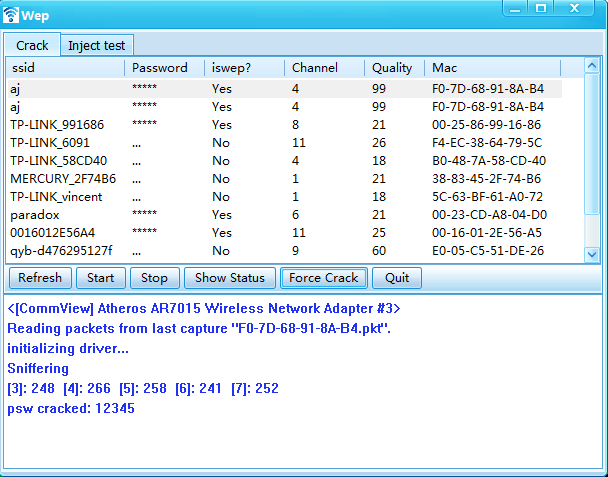

对于圭臬

Refresh: 刷新无线列表

iswep列是"Yes"的默示是 wep 加密,5个星号默示密码是5个字符,还有13个星号的,先选一个需要破解的,然后点 "Start",会有红色框提醒装配驱动,选第二项装配就ok了。

窗口标题上的数字默示每秒钟捕捉的数据包个数

默许是密码的每一位需要400个包(400个包险些100%破解收效),200个包约略是70%, 100个约略50%

进行到一半时辰不错点"Show Status"稽查现时捕捉到些许包,也不错用"Force Crack"用已捕捉到的包尝试破解。

"Quit"关闭时辰会保存已捏到的包,下次灵通时断点续捏。

这是测试我方家AP的截图(2m adsl 迅雷下载5个小时基本不错完成破解)

对于代码

驱动字据 wdk\src\network\ndis\filter 修改

device.cpp 发包,缔造网卡步地,以及与用户界面的通信

filter.cpp 收包

states.h 每个破解法子

wlan.h win7的wlan api

环境: win7-32bit, wdk, sdk, cmake, nmake

对于代码

驱动字据 wdk\src\network\ndis\filter 修改

device.cpp 发包,缔造网卡步地,以及与用户界面的通信

filter.cpp 收包

states.h 每个破解法子

wlan.h win7的wlan api

环境: win7-32bit, wdk, sdk, cmake, nmake

[培训]内核驱动高等班巨屌 porn,冲击BAT一流互联网大厂使命巨屌 porn,每周日13:00-18:00直播讲课

上传的附件: bin.rar (240.56kb,296次下载) src.rar (37.98kb,272次下载) wep.png (30.86kb,1196次下载) rc4.rar (3.03kb,310次下载) msvc10运行库.rar (953.79kb,446次下载)